ADR(Application Detection and Response)アプリケーション検出、対応

エンタープライズアプリケーションのユーザジャーニーを監視することで、成りすまし等、悪意のある内部関係者、詐欺師を検出

- アプリケーション層で、不正行為、セキュリティ脅威を検出

- カスタム構築、クラウド、SaaS等、アプリケーションのタイプにとらわれずサポート

- ルールベースのソリューションに比べて、複雑さ縮小、正確さ向上

課題

正当なユーザになりすまして悪意のある活動を行う攻撃者

– クレデンシャルの盗難、クレデンシャルスタッフィング

– 多要素認証(MFA)のバイパスは複雑だが実行可能 – ソーシャルエンジニアリング

攻撃者は、クラウドプラットフォーム、SaaSアプリケーションの特権ユーザに焦点を当てている

– 企業のSaaSアプリケーション – 従業員/管理者になりすます

– 企業のクラウドプラットフォーム – 管理者になりすます

– 顧客向けポータル – 顧客/パートナーになりすます

デジタルトランスフォーメーション移行による攻撃対象領域の拡大

– オンプレミスからSaaSアプリケーションへの移行

– リモートワークへの移行

ADR: アプリケーション検出、対応

これ迄は、アプリケーション検出、対応の機能が無かった。

TrackerIQは、この空白を埋めることで、ADR(Application Detection and Response)を実現した。

これまでの検出ソリューション

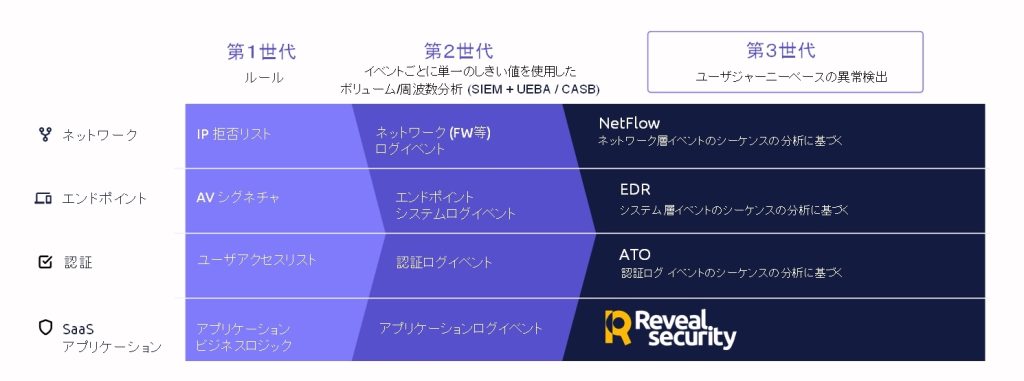

既存のサイバーセキュリティ検出ソリューションは、主に、アクセス、ネットワークインフラストラクチャ、オペレーティング システムのレイヤーでの悪意のある活動に焦点を当てている。

従って、ネットワーク層のNDR、デバイス層のEDR、ユーザ/アクセス層のUEBA、CASB等、ユーザ、ネットワーク、デバイスに対する幅広いソリューションを利用できる。

これらの検出ソリューションは、2 つの主要なテクノロジーに基づいている。

– 違法、悪意のある動作を定義するルール、パターン

– ログイン数、メール数などの平均値、活動の標準偏差に基づく統計容積測定/頻度法

これらのテクノロジーは、多くの場合UEBA(User Entity Behavioral Analytics 、ユーザ、エンティティの行動分析)と呼ばれ、平均、標準偏差、中央値、その他の統計指標のベースラインを設定し、異常値を検出する。

ルール、UEBAは、ネットワーク、デバイス、ユーザアクセス層の主な共通点のため有効だが、市場全体では、ネットワーク プロトコルの限られたセット、一握りのオペレーティングシステムしか使用していない。

ところが、アプリケーション層に関しては、UEBAは、膨大な数のアプリケーション間の違いが原因で失敗した。

したがって、モデルは、金融セクター(クレジットカード、アンチマネーロンダリング等)のような、限られたアプリケーション層シナリオのセットのためだけに開発されてきた。

その結果、特定のアプリケーション用に作成されたオーダーメイドのルールが、アプリケーションの最も一般的な検出ソリューションであり続けている。

第3世代のソリューション: ユーザジャーニーによる正確な検出

検出ソリューションの成功の主な基準は精度であり、これは偽陽性の数と偽陰性の数によって決まる。第1世代ルール、第2世代UEBAに続く第3世代のソリューションは、一連のアクティビティをコンテキスト化し、検出精度を向上させるユーザジャーニーである。

RevealSecurityのイノベーションは、アプリケーション層でのシーケンスベースの検出の実装に基づいており、アプリケーション内のユーザジャーニーを分析し、異常なユーザジャーニーを極めて正確に検出する。ユーザジャーニーとは、SaaS アプリケーション、カスタムビルドアプリケーション、クラウドアプリケーション、サービス等、あらゆるアプリケーションでユーザが実行する一連のアクティビティを指す。

アプリケーションでユーザの通常のジャーニーを模倣することは非常に難しいため、ユーザジャーニーの分析により、詐欺師を正確に検出できる。通常のユーザジャーニープロファイルから逸脱する可能性があるため、アプリケーションを悪用または悪用しようとするインサイダーを正確に検出する。

ユーザジャーニーの例

モジュール

モジュール1: ログ収集

データベース、SIEM、Splunk、ファイル、API(主にSaaS)等、ほぼすべての種類のログリポジトリから、アプリケーションログレコードを取得、抽出し、内部モデルに変換する。

モジュール2: ユーザジャーニービルダー

変換されたログレコードからユーザジャーニー (セッション) を構築する。各ユーザジャーニーは、ビジネスアプリケーションのユーザセッション中にユーザによって実行される一連のアプリケーション層のアクティビティである。

モジュール3: ユーザジャーニープロファイラー

各ユーザの典型的、標準的なユーザジャーニープロファイルのセットを生成する。

モジュール4: ユーザジャーニスコアリング

ユーザジャーニープロファイラーによって学習されたユーザの典型的なジャーニーとの類似性に基づいて、各ユーザジャーニーをチェックし、異常なユーザジャーニーを検出する。異常が検出されると、そのスコアは、異常スコア、感度スコアの組み合わせから計算される。さらに、TrackerIQを管理、設定し、検出された異常を調査するための使いやすい GUIが提供されている。

動き方

読込み: アプリケーションログを理解する。

学習: すべてのユーザのアクティビティ操作シーケンスを分析する。

クラスタリング: ユーザごとに、複数の行動プロファイルを作成する。

集計: アプリケーションごとに、各ユーザの行動パターンを集計する。

監視: 異常な動作シーケンスを探しながら、アプリケーションのアクティビティログを継続的に監視する。

検出: リアルタイムに発生する異常な操作シーケンスを特定する。

優先順位付け: シーケンス内の個々の操作のリスクレベルに基づいて、識別されたシーケンスにリスクスコアを割り当てる。

警告: 特定された攻撃、それに関連するリスクに警鐘を鳴らす。

調査: 包括的なビジュアルツールセットを使用して、特定されたセッションを強調表示し、インシデントの分析を支援する。

クラスタリングエンジン

– 教師なし機械学習

– 類似性に基づいて大量のアクティビティフローを正確にグループ化

– グループの数を事前に定義する必要なし

– 外れ値を自動的に検出

市場にはさまざまなクラスタリングエンジンがある。しかし、それらは全て、少なくとも10%の許容誤差に苦しんでおり、クラスタリングの結果がサイバーセキュリティの異常検出を目的としている場合許容できないため、TrackerIQのユーザジャーニークラスタリングには不適切と見なされた。

従来のクラスタリングでは、クラスタの数を事前に設定する必要もあり、アプリケーションでの一般的なユーザジャーニーには実用的でない。

最も重要なことに、従来のクラスタリングエンジンでは、外れ値がクラスタリングの結果を悪化させるため、外れ値のクレンジングが必要である。、ところが、これらの外れ値は、異常検出で探しているものである。

RevealSecurityは、シーケンスクラスタリングのためにカスタマイズされた独自のクラスタリングエンジンを開発した。

このクラスタリングエンジンは、生成するクラスターの数に関する事前の知識を必要としない。また、極めて正確でありながら、クラスター内のデータポイントの数は、ほぼ直線的である。

エンジンが異常値を検出し、クラスタリングの精度を強化するため、データセットからそれらを削除しながら、これらの外れ値も異常として識別する。

したがって、類似のユーザジャーニーのグループを生成する同じクラスタリング エンジンが、異常なユーザジャーニーも検出し、基準となるユーザジャーニーを学習するために使用される履歴データの中の異常として、それらを報告する。

RevealSecurityのユーザージャーニー分析により、アプリケーション層で検出機能を実現

【開発元】RevealSecurity https://www.reveal.security/

【輸入元】先端技術研究所 https://www.ART-Sentan.co.jp/

KHB16427@nifty.com support@ART-Sentan.co.jp

045-978-1292